...::: Útil Hoy ::.

Noticias de Internet, Computadores, tutoriales, Trucos

jueves, 22 de febrero de 2018

martes, 20 de febrero de 2018

miércoles, 21 de diciembre de 2016

Intel te da 5 razones para cambiar tu disco duro por una SSD

- Más velocidad – Las SSDs son hasta 1000 veces más rápidas que una HDD. Es posible abrir diversos programas y muchos archivos al mismo tiempo de manera mucho más rápida. Por ejemplo, programas de diseño como Photoshop, que son pesados se abren de forma rápida y sin bloquear la PC.

- Dispositivos más fiables – Las SSDs son hasta 10 veces más fiables que las HDD convencionales. La principal diferencia es que no hay partes móviles en ellas, ofreciendo menos riesgos de romperse o dañar un archivo en la PC.

- Ahorro de energía – Una SSD tiene hasta 17 veces más rendimiento que un disco duro tradicional y utiliza menos energía también. En caso de utilizar una SSD se puede extender la vida de la batería.

- Dispositivos más livianos – Una SSD es hasta 5 veces más pequeña que una HDD tradicional. Con eso, permite equipar dispositivos cada vez más livianos y ligeros. Los dispositivos portátiles son los que más obtienen ventajas con las SSDs. En comparación con los discos duros, las unidades de estado sólido son mucho más ligeras, consumen menos energía y generan poco calor (ya que no hay partes móviles en ella), factores ideales para una PC que se necesita llevar a todas partes.

- Experiencias más inmersivas – Con memoria y almacenamiento, que inevitablemente son cada vez más importantes para el rendimiento de las aplicaciones en el mundo conectado, estas tecnologías abrirán nuevas formas de pensar sobre computación para “cosas” conectadas. Hoy, las SSDs tienen precio mucho más accesible y costo de propiedad total 1,6 veces menor que una HDD común.

domingo, 12 de junio de 2016

Esta es la razón por la que no deberías compartir enlaces importantes en Facebook Messenger

lunes, 9 de mayo de 2016

Siga estos pasos para construir una contraseña segura

¿Cómo construir una

contraseña segura?

La contraseña debe morir

domingo, 27 de abril de 2014

Teléfono robado = teléfono “muerto”, la nueva ley contra hurtos

Los hurtos de telefonía han adquirido la dimensión de problema social en EE.UU. donde estas actividades ilícitas cuestan al consumidor 30.000 millones de dólares al año, según la Comisión Federal de Comunicaciones (FCC), y suponen un lucrativo negocio para las mafias.

Las autoridades, tanto a nivel local como nacional, exigen medidas contundentes a fabricantes y empresas de telecomunicaciones que se resisten a dejar que los legisladores dicten las especificaciones técnicas de sus productos.

La presión de los representantes públicos se ha incrementado en los últimos meses hasta el punto de que el fiscal del distrito en San Francisco, George Gascón, y el jefe de Policía de Los Ángeles, Charles Beck, han llegado a cuestionar la buena fe del sector.

“Proveedores de telefonía y fabricantes hacen miles de millones de dólares reemplazando teléfonos robados. También ganan dinero vendiendo seguros. Los beneficios no deberían guiar decisiones que tienen consecuencias de vida o muerte”, aseguraron ambos en un artículo de opinión que firmaron esta semana en Los Angeles Times.

En febrero, varios senadores presentaron en Washington un anteproyecto de ley llamado “Smartphone Theft Prevention Act” para obligar a que todos los teléfonos inteligentes que se vendan en EE.UU. estén equipados por defecto con una función que solo el dueño pueda activar para terminar con la vida útil de su dispositivo y que funcione de forma remota en todo el mundo.

Ese mecanismo, bautizado como “Kill Switch”, se planteó también a nivel estatal en Minnesota y en California, donde la iniciativa apoyada por Beck y Gascón fue rechazada esta semana en una votación muy ajustada en Sacramento, muy cerca de Silicon Valley.

Los opositores consideraron la propuesta una regulación excesiva por coartar la libertad de elección del consumidor que ya actualmente tiene a su disposición diferentes aplicaciones para asegurar que, en caso de pérdida o robo, pueda localizar su teléfono y eliminar todos los datos a distancia (“Find My iPhone” de Apple, es un ejemplo).

Ese es uno de los argumentos utilizados por la organización CTIA, una asociación internacional que defiende los intereses de empresas del sector de la tecnología “wireless” que aglutina a gigantes de las telecomunicaciones y productores de dispositivos.

Para el analista Ramón T. Llamas, de la consultora IDC, el concepto de “Kill Switch” es “una buena idea”, dijo a Efe, pero le inquieta que en la práctica pueda acarrear otros problemas al usuario que anule ese sistema por equivocación, si bien la ley prevé que se establezca un mecanismo para “resucitar” el aparato en ese caso.

Tanto Verizon Wireless como AT&T, principales proveedores de red móvil en EE.UU., remitieron a Efe a las resoluciones adoptadas por CTIA sobre este asunto, entre las que está el pacto de autorregulación anunciado el 15 de abril llamado “Smartphone Anti-Theft Voluntary Commitment”.

Se trata de un compromiso sectorial para que todos los nuevos modelos de teléfonos inteligentes fabricados después de julio de 2015 para su comercialización en EE.UU. incorporen una herramienta antirobo o la ofrezcan para su descarga.

Esa declaración de intenciones fue firmada por Apple, Google, Samsung, HTC, Huawei, Motorola, Microsoft, Nokia, Asurion, así como Verizon, AT&T, T-Mobile, Spring y U.S. Cellular, y sus requerimientos técnicos se asemejan al “Kill Switch” exigido por los legisladores, aunque hay una importante diferencia.

La motivación detrás de la ley es desanimar a los ladrones de hardware al estandarizar un sistema que inutilice los teléfonos. Esto solo es posible si funciona en todos los casos. Las empresas prometen una herramienta con un carácter más opcional. Un criminal no sabrá, hasta que comete el hurto, si el dispositivo está o no protegido.

Los incentivos para el delincuente son elevados. Modelos de iPhone de última generación sustraídos en EE.UU., donde el terminal más caro cuesta 849 dólares, pueden alcanzar los 2.000 dólares en Hong Kong, como constató una operación contra una red asiática de comercio de “smartphones” robados desmantelada el año pasado en California.

“Hasta los cárteles de la droga colombianos trafican con ellos”, declaró Beck.

Un informe del 18 de abril de la organización del consumidor estadounidense Consumer Reports señaló que el número de hurtos de teléfonos inteligentes en el país en 2013 fue “cerca del doble” que en 2012, un total de 3,1 millones de unidades.

Imagen: globedia.com

Fuente: El Espectador

lunes, 24 de marzo de 2014

Comparativa: Servicios de almacenamiento en la nube

Los servicios de hosting gratuito para sincronizar nuestros archivos son cada vez más indispensables al ser cada vez más común el hecho de utilizar varios dispositivos distintos en nuestro día a día. Si bien todos ofrecen cierta cantidad de espacio gratuito, puede ser una buena idea suscribirse en alguno de los planes de pago para aumentarlo. Comparamos las características y precios ofrecidos por cinco de estos servicios: DropBox, Google Drive, OneDrive, MEGA e iCloud.

DropBox

La versión gratuita de DropBox nos ofrece 2GB de espacio, y aunque existe un plan de pago con precios asequibles, podemos aumentar dicho espacio por defecto por distintos métodos. Así, podremos conseguir hasta 16GB más recomendando el servicio a nuestros amigos haciendo que estos se registren, obteniendo 500MB por cada uno de ellos. Además, si asociamos nuestra cuenta a la aplicación Mailbox (solo disponible en iOS) obtendremos 1GB adicional.

Google Drive

Una de las principales bazas del servicio de Google es que de forma gratuita tendremos 15GB compartidos entre la bandeja de correo de nuestra cuenta de Gmail y el propio espacio proveído por Drive. Aún así, hace poco se ha reducido drásticamente el coste de los planes de ampliación, y por tan solo dos dólares mensuales podremos disponer de 100GB de almacenamiento remoto.

iCloud

El servicio de almacenamiento en la nube de Apple, aunque planteado para ser usado en dispositivos de la compañía, es perfectamente extensible a cualquier otra máquina de escritorio, existiendo cliente para Windows así como extensiones para varios navegadores.

OneDrive

Tras el reciente cambio de nombre, Skydrive, el servicio de almacenamiento en la nube de Microsoft, ha renovado por completo la estética de su servicio, integrándolo cada vez más al sistema operativo Windows en el proceso. De hecho, la última actualización de Windows 8.1 lo deja funcionando en segundo plano de forma forzada para sincronizar nuestras preferencias.

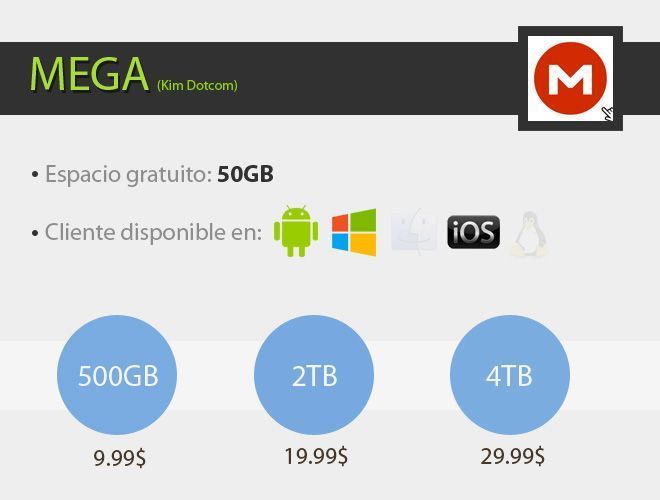

MEGA

El sucesor de Megaupload ha abierto sus miras más allá de servir como servicio de almacenamiento remoto, habiéndose lanzado una aplicación de sincronización de archivos multiplataforma, que unida a los 50GB que Kim Dotcom nos ofrece por tan solo suscribirnos hacen de MEGA una gran opción. Otra cosa es que repita el triste destino de su predecesor…

Fuente: http://blog.uptodown.com/

lunes, 17 de marzo de 2014

“Li-Fi”, la conexión a internet a través de una bombilla

domingo, 2 de marzo de 2014

sábado, 30 de noviembre de 2013

John Legend - Tonight (Best You Ever Had) ft. Ludacris

martes, 26 de noviembre de 2013

domingo, 3 de noviembre de 2013

Cuatro herramienta gratuitas para mejorar tu seguridad

Por eso nos hemos decidido a publicar este artículo sobre cuatro herramientas gratuitas (si, habéis leído bien: 100% gratuitas) indispensables para protegeros de los ataques de los ciberdelincuentes. Esperamos que las uséis y que os defiendan como a otros millones de usuarios que ya las han probado.

Herramienta de eliminación de virus

Es una herramienta simple y sencilla para usuarios de Windows. No necesitas desinstalar tu anti-virus para poder utilizarla ya que funciona de forma paralela al software de seguridad que uses.Simplemente bájala, instálala, espera a que descargue las últimas actualizaciones y escanea todo el disco duro. Si encuentra alguna amenaza tienes una opción para borrarla.

Sophos Anti-Virus para Mac

Sí, los ordenadores de la manzana también tienen virus. Incluso si nunca has visto que un virus ataque tu Mac, hay muchas probabilidades que encuentres malware de tus amigos de Windows.Sophos para Mac te defiende tanto del malware para Mac como del de Windows, protegiéndote a ti y a los que comparten ficheros contigo.

Funciona de forma silenciosa en segundo plano utilizando el método de escaneado que escojas: en acceso, bajo demanda o programado. Y, por supuesto, te avisa si detecta cualquier elemento peligroso.

Si eres un fan de Apple, no dudes en bajarlo e instalarlo.

Sophos Mobile Security para Android

Nuestra app Sophos Mobile Security protege tu dispositivo Android sin reducir sus prestaciones o la duración de la batería.Empleamos los últimos datos de SophosLabs para escanear automáticamente las apps que instales.

Además de protección contra malware, también te damos: protección contra robo y pérdida con bloqueo y borrado a distancia, avisos de seguridad cuando inadvertidamente activas una configuración peligrosa, y consejos de privacidad cuando una aplicación requiere demasiados permisos para poder funcionar.

Sophos UTM Home Edition

Necesitarás un ordenador de sobra para instalarlo y posiblemente la ayuda de un experto para configurarlo, pero si lo consigues podrás disfrutar de una herramienta de seguridad corporativa ganadora de varios premios, en tu casa y totalmente gratis.Esta solución incluye todas las herramientas de Sophos UTM: escáner de correo electrónico, filtrado web, VPN, y todo lo necesario para mantener seguros hasta 50 dispositivos en tu casa.

Si compartes apartamento o tienes que proteger a tus hijos en Internet, esta es la solución que necesitas.

Incluso te damos 12 licencias gratuitas de Sophos Anti-Virus para Windows que puedes instalar y gestionar desde tu consola web del UTM.

Sophos

miércoles, 16 de octubre de 2013

10 recomendaciones para mantener tu smartphone lo más seguro posible

Aunque esto no garantiza al 100% que no tengamos problemas de seguridad, sí que puede evitar que el dispositivo sufra problemas de seguridad provocados por un mal uso por parte del usuario.

Imagen original

Utilizar siempre una contraseña.

Es muy importante no dejar los dispositivos sin bloqueo ya que, en caso de robo, se podría acceder a él sin dificultad. Debemos utilizar un método de bloqueo, por ejemplo un patrón, aunque este se podría deducir prestando atención a las manchas de la pantalla. Lo más recomendable es un pin de 4 dígitos o una contraseña de texto.

Activar el bloqueo automático.

Aunque parece algo obvio, algunos usuarios tienen desactivado el bloqueo automático del dispositivo. Esto significa que aunque se apague la pantalla y esté bastante tiempo inactivo, el dispositivo no se bloquea automáticamente, por lo que el paso anterior puede resultar un poco inútil y suponer un fallo de seguridad.

Instalar aplicaciones desde fuentes de confianza.

El malware que llega a través de las aplicaciones para Android, en la mayoría de las ocasiones, llega a través de aplicaciones que se han descargado de internet, desde sitios distintos a la Play Store de Google. Debemos descargar siempre las aplicaciones desde sitios oficiales y, aun así, leer las opiniones de los usuarios.

Revisar los permisos de las aplicaciones.

También debemos comprobar los permisos de las aplicaciones, por ejemplo, es sospechoso que un juego necesite acceder a los SMS. Para una mayor seguridad, también debemos instalar una suite de seguridad en nuestro smartphone.

Instalar una suite de seguridad.

Existen bastantes suites de seguridad diferentes para Android. Estas suites, a la vez que nos protegerán de malware, permitirán proteger otros aspectos del smartphone, por ejemplo, nos permitirán recuperarlo en caso de robo, borrar los datos de forma remota, bloquear aplicaciones, etc.

Actualizar nuestro sistema operativo.

Ya seamos usuarios de Android, iOS o Windows Phone, nuestro sistema operativo debe estar actualizado siempre que sea posible a la última versión ya que estas corrigen fallos de seguridad que se suelen detectar bajo los sistemas que pueden ocasionar un peligro para la seguridad de los usuarios.

No acceder a los enlaces que se reciben a través de SMS y de email.

A través de mensajes de texto y correos electrónicos suelen llegar campañas de spam con diferente malware que infectará a los usuarios, por lo que debemos evitar acceder a todo enlace sospechoso que recibamos.

Cifrar nuestro smartphone.

Debemos cifrar nuestro dispositivo para evitar que nuestros datos caigan en malas manos. En caso de robo, si no se conoce el código de descifrado, los piratas no podrán acceder al contenido y podremos utilizar nuestro smartphone de forma segura y almacenar en él los datos que queramos sabiendo que no podrán acceder a ellos.

Desactivar el WiFi y evitar conectarse a redes abiertas.

Cuando no estemos conectados a nuestra red inalámbrica debemos desactivar el WiFi para evitar que otros usuarios puedan saber dónde estamos y nos tengan localizados. También debemos evitar conectarnos a redes abiertas ya que pueden contener sniffers o programas maliciosos que pueden llegar a robar nuestros datos, infectar nuestro dispositivo de malware y analizar todo el tráfico que enviamos. Desactivando el WiFi cuando no lo utilicemos ahorraremos también batería.

Desactivar el Bluetooth y el NFC.

Aunque estas 2 tecnologías son muy útiles, puede ocurrir que algunos usuarios intenten conectarse a nuestros dispositivos a través de ellas. Debemos desactivarlas para ello y evitar siempre las peticiones de conexión de los usuarios que no conozcamos. Al desactivarlas, también ahorraremos en batería.

Con estos pequeños consejos, mantendremos nuestro smartphone más seguro.

RedesZone

miércoles, 9 de octubre de 2013

El engaño del «WhatsApp para PC»

En el punto de mira por sus constantes problemas de seguridad y conectividad, WhatsApp se ha convertido en la plataforma de mensajería instantánea más utilizada pero más criticada. Aprovechando el éxito en los dispositivos móviles, algunos de sus competidores como Line, que cuenta con más de 230 millones de usuarios en todo el mundo, optó por ofrecer nuevas funcionalidades como la oportunidad de descargarse un programa para ser utilizado directamente en el ordenador personal.

Esa necesidad de estar hiperconectado está siendo utilizado por los ciberdelincuentes para propagar un nuevo timo. Se trata de un programa que se instala en el PC y MAC y que, supuestamente, permite utilizar la cuenta de WhatsApp en este entorno. «WhatsApp en tu PC», reza la oferta recogida por una página web que contiene un enlace en el que anima al usuario a descargar la aplicación.

En dicha oferta se asegura que «ahora WhatsApp Messenger está disponible para ordenador» y «funciona de maravilla». Para comenzar a utilizarlo se requiere de introducir una serie de datos, como el número de teléfono. Una vez realizada esta operación el usuario recibirá un mensaje de texto que incluye una dirección desde donde descargar el programa.

Ese mensaje tiene un coste de 1,7 euros. Una vez activado, el usuario recibirá nuevos y reiterados mensajes de texto explicativos acerca de cómo seguir los pasos para descargarse el programa. Además, según informa Yahoo, darse de baja tiene un coste de hasta 7 euros y el supuesto proceso total puede llegar a ascender a 40 euros.

Los expertos recuerdan que se trata de una estafa, ya que desde la compañía desarrolladora de WhatsApp han asegurado en reiteradas ocasiones que, de momento, no cuentan con una extensión para ordenador.

martes, 3 de septiembre de 2013

Botón de Pánico, aplicación que permite alertar a los amigos en caso de emergencia

| Botón de Pánico AsT es una nueva aplicación móvil desarrollada por el equipo de AsegurarTe, una empresa argentina especializada en seguridad informática. Como su nombre lo sugiere, funciona como un botón de alerta que puede ser utilizado en diversas situaciones de emergencia. La aplicación es gratuita y de momento se encuentra disponible para móviles con Android (descarga desde Google Play): ¿Cómo funciona? |

domingo, 11 de agosto de 2013

domingo, 4 de agosto de 2013

Los 20 PINs más inseguros para el cajero automático

Sobre la seguridad de contraseñas hemos hablado mucho en ALT1040, particularmente acerca de las peores contraseñas que podrías elegir, sobre todo en estas épocas que la discusión de la privacidad y el espionaje de datos online está constantemente sobre la mesa. ¿Pero qué hay acerca de los PINs más inseguros? Resulta que en este campo también somos bastante descuidados, aún cuando es algo que hemos usado por años.

De acuerdo con un estudio de DataGenetics, los ladrones de tarjetas de crédito y débito adivinan correctamente el PIN para cajero automático un 25% de las veces. ¿Por qué es tan sencillo? Para responder a la pregunta los responsables de la investigación recabaron contraseñas de miles de personas que se obtuvieron a partir de filtraciones de datos bancarios en internet y llegaron a una lista de los veinte PINs más usados para sacar dinero del cajero automático:

1. 1234

2. 1111

3. 0000

4. 1212

5. 7777

6. 1004

7. 2000

8. 4444

9. 2222

10. 6969

11. 9999

12. 3333

13. 5555

14. 6666

15. 1122

16. 1313

17. 8888

18. 4321

19. 2001

20. 1010

EL 26,83% de los 3,4 millones de PINs recabados durante la investigación correspondía a esta lista de 20 dígitos. Por lo tanto las posibilidades de adivinar el PIN de una tarjeta es de un poco más de 1 de cada 4 tarjetas siempre y cuando usemos uno de estos veinte números.

No debería sorprender, pero sobre todo, los cuatro primeros PINs también son extremadamente inseguros. 11% los 3,4 millones de PINs recabados en la investigación eran 1234. Si, hipotéticamente, robas diez tarjetas de crédito/débito e intentas sacar dinero con el PIN 1234 al menos en una lo lograrás, tal vez en dos.

El estudio también determinó que hay una altísima coincidencia de PINs que inician con el 1 y el 9. ¿Por qué? Porque la gente usa el año de nacimiento como PIN. 1972 es por mucho el más común seguido con casi el 1% de los 3,4 millones de contraseñas obtenidas.

Cómo evitar PINs inseguros

§ Si tu banco o emisor de tarjeta de crédito lo permite, usar PIN de más de cuatro dígitos entre cinco o seis y ya estarás muy seguro, pero evitando a toda costa números seguidos o repetidos.

§ Evitar siempre el 1, 2, 3, 4 o cualquier otra secuencia de números seguidos.

§ No repetir dígitos, nunca.

§ No usar secuencias visuales del teclado numérico, muchos de los PINs eran 2580 porque es la columna central de números en el teclado.

§ No usar fechas cercanas (cumpleaños, aniversarios)

§ Usar números completamente al azar y no repetir entre tarjetas.

Con esos seis consejos estarás más seguro que la gran mayoría de personas.

sábado, 30 de marzo de 2013

Encuesta de seguridad antivirus e IT 2013

AV-Comparatives ha realizado una encuesta sobre seguridad y específicamente sobre productos antivirus, durante 30 días y en la cual han participado 4.715 usuarios de sistemas y ahora se encuentran disponibles los resultados [PDF].

Los principales hallazgos han sido los siguientes:

§ Alrededor del 3% de los usuarios no usa antivirus

§ La mayoría de los usuarios (70%) no contacta al fabricante cuando encuentra un falso positivo o el producto no detecta algo que debería detectar

§ A la mayoría de los usuarios le importa tanto la detección (73%) como la performance del producto (27%)

§ 4/5 de los usuarios utilizan Windows 7/8

§ La mitad (55%) de los usuarios utiliza productos antivirus pagos, lo cual representa un decrecimiento importante respecto a la encuesta de 2012

§ Los puntos más importantes de un programa antivirus son la detección (82%), la remoción y el impacto en el sistema

§ Firefox y Chrome se llevan el 75% de los usuarios

§ La mitad (51%) de los usuarios móviles utiliza Android

A continuación una tabla comparativa de los antivirus utilizados en cada continente, parecida a esta otra de OPSWAT

miércoles, 17 de octubre de 2012

Ya puedes hablar gratis por el móvil con tus contactos de Facebook sin marcar números

|

Posted: 15 Oct 2012 01:00 PM PDT Con la app Plingm, los usuarios de iPhone podrán llamar a sus propios contactos en Facebook directamente y sin marcar un solo dígito. Gracias a Plingm, los usuarios del iPhone ahora pueden también llamar y hablar con sus amigos de Facebook gratis estén donde estén. España cuenta con más de 17 millones de usuarios de Facebook, el 59,5% de la población online. Llamar con este servicio en lugar de hacerlo con un operador tradicional permitirá a los consumidores ahorrar mucho dinero, en particular en las llamadas internacionales. Por una baja tarifa fija, los consumidores también podrán llamar a sus amigos que aún no usen Plingm. Para utilizar Plingm solo hay que descargar esta aplicación de voz IP desde AppStore y aceptar para conectarse con su cuenta de Facebook. La aplicación busca automáticamente e importa todos sus contactos. Las llamadas entre los usuarios de Plingm son gratis con independencia de distancias y ubicaciones. “Los números móviles han quedado obsoletos. Si llama a sus amigos con nuestra característica de Facebook, siempre podrá llegar a la persona con la que desea hablar aunque cambie de número”, afirma Pandelis Eliopoulos, cofundador de Plingm. “Con el uso cada vez mayor de los medios sociales, la posibilidad de llamar a sus amigos de Facebook directamente sin necesidad de un número de teléfono es la evolución lógica de las comunicaciones móviles”. |

sábado, 11 de agosto de 2012

Conozca sus derechos al reclamar por servicio de telefonía e Internet en Colombia

Descubra las 10 normas que lo protegen cuando crea que es víctima de abusos.

En las últimas semanas, las sanciones a las compañías de comunicaciones por abusos a los derechos de los usuarios han sido tema de discusión en los medios de comunicación, las redes sociales e, incluso, en las conversaciones más triviales. Se ha convertido en un tema para ‘romper el hielo’, como, por ejemplo, el estado del tiempo.

Todos tienen una historia que contar sobre un problema con uno u otro operador. Pero cómo no, las comunicaciones, en especial las móviles, se han convertido en un elemento fundamental de la vida diaria. Según el ministerio de las TIC, en Colombia había en marzo pasado 47’172.785 líneas móviles; de hecho, el centro de contacto del mayor operador del país, Claro Móvil, recibe 80 millones de llamadas mensuales (no quejas).

Si bien es inevitable que se produzcan fallas en la atención de empresas, estas son cada vez mayores y más recurrentes, y además tiene la capacidad de hacer sentir al cliente maniatado ante un gigante al que poco le interesa un caso aislado.

Sin embargo, los colombianos cuentan, desde enero, con más herramientas para hacer valer sus derechos frente a los operadores de comunicaciones fijas y móviles -no incluye televisión por suscripción-. Se trata de ‘Régimen Integral de Protección de los Derechos de los Usuarios de los Servicios de Comunicaciones’, expedido por la Comisión de Regulación de Comunicaciones (CRC).

Dicho régimen les brinda a los usuarios nuevas herramienta para hacerse respetar, pues según la Superintendencia de Industria y Comercio, las empresas están pasando por alto algunas regulaciones que benefician a los clientes.

A continuación, 10 derechos que tienen los usuarios y probablemente no lo sabías.

1. Usted tiene la razón

Toda duda en la interpretación o aplicación de las normas y de las cláusulas del contrato celebrado entre el proveedor de servicios de comunicaciones y el usuario será decidida a favor de este último, de manera que prevalezcan sus derechos.

2. El número es suyo

Usted se puede cambiar de operador móvil y llevarse su número, sin que le pidan cartas, paz y salvos o documento alguno. Debe cumplir con la permanencia y no tener deudas.

3. Equipos abiertos

Si un usuario adquiere un celular nuevo, sin importar el plan, la modalidad de contrato o el equipo, este debe ser entregado sin ningún tipo de bloqueo para que funcione en cualquier red en Colombia. Y si está bloqueado, deben liberarlo sin costo.

4. Si no sirve lo deben compensar

Si no puede llamar o navegar por un fallo del operador, tendrá derecho a una compensación, que debe ser igual al tiempo de servicio no recibido. Deberá informar del daño y exigir la compensación.

5. Tiempo mínimo

Los contratos con cláusula de permanencia solo pueden pactarse cuando la empresa financie el cargo de conexión o los aparatos. En caso de equipos con acceso a Internet, el periodo puede subir a dos años.

6. Termine el contrato

Diez días antes del corte de factura, y a través del medio en el que contrató el servicio (teléfono, por ejemplo), podrá pedir la cancelación del contrato. El operador debe hacerlo sin exigir documentos adicionales (no se aplica si tiene cláusula de permanencia).

7. Roaming cuando lo pida

Cuando viaje, su operador solo podrá activar el roaming internacional luego de su solicitud o de que lo active manualmente en un ‘smartphone’. Ponga atención al valor del minuto y la descarga de datos, porque la sorpresa puede ser muy grande.

8. Basura electrónica

Aquí usted comparte la responsabilidad con su operador. Cuando tenga un dispositivo que quiera desechar, solicite información sobre dónde puede eliminar el aparato de forma adecuada. La empresa debe informarle sobre el procedimiento.

9. Cómo quejarse

Quéjese de forma verbal o escrita, por medio de una llamada, SMS, e-mail o una red social. El operador debe responder en un plazo de 15 días hábiles, aunque pueden solicitar una prórroga de 15 días más. Si no hay respuesta, se entenderá que usted tiene la razón.

10. Cambio en las tarifas

Los cambios de tarifas y de planes solo entrarán a regir una vez se los den a conocer. En los contratos de prestación de servicios le deben indicar de forma clara cuando se modifique la tarifa.

lunes, 2 de julio de 2012

Servidor de Red WiFi bajo Windows XP

Hola amigos del Cybernet... Pues mirando las notas que hizo un amigo sobre la conexión inalámbrica de un equipo Mac pues me permito hacer la mía espero les sea de utilidad y que ganen mucho dinero para que me envíen un poquito. ![]()

- Clic Inicio / Conectar a / Mostrar todas las conexiones

2. casi todos los portátiles tiene mas de una conexión como lo puede ver en el la síguete imagen, pero continuemos...

3. clic derecho sobre la conexión por la que esta entrando el internet, por lo general si es cableada es por la "Conexión de área local" luego en Propiedades.

4. Clic en etiqueta "Opciones avanzadas" y en el apartado "Conexión compartida a Internet" clic en la casilla de verificación "Permitir a usuarios de otras redes conectarse a través de la conexión a Internet de este equipo". Luego Clic en Configuración del mismo apartado y ahí clic en cada casilla de verificación para permitir que todos los que se conecte no tengan restricciones.

5. ya falta poco... Clic derecho sobre la conexión inalámbrica y luego propiedades, Clic en la etiqueta Redes inalámbricas, clic Opciones avanzadas, seleccionamos Solo redes de equipo (ad hoc)

6. Clic en Agregar dale un nombre a tu conexión flotante puede ser cualquier nombre en este caso le di mi nombre "SERGIO" eso es para identificar tu red, selecciona Abierta WEP y una clave te recomiendo que siempre coloques claves entre letras y números y algunos signos ejemplo: 57.DH y listo eso fue todo

sábado, 16 de junio de 2012

Consejos para proteger un iPhone

Es importante que protejáis vuestros teléfonos inteligentes (smartphones), ya que éstos tienen hoy en día funcionalidades similares a las de un ordenador.

Si os fijáis, con estos dispositivos podéis hacer actividades muy parecidas a las que realizáis con un ordenador y, y del mismo modo también debéis protegerlo para evitar, por ejemplo, que se infecte con un virus al navegar por Internet o accedan a vuestras fotos/vídeos/documentos almacenados en él en caso de robo o pérdida.

En una publicación anterior del blog ya explicamos cómo proteger un smartphone con sistema operativo Android, en esta ocasión, lo haremos para un iPhone.

1. Configurar las opciones de bloqueo de pantalla para que cuando no se esté utilizando el dispositivo la pantalla se bloquee y también para que si se desea utilizar el móvil, sea necesario introducir un código numérico (código simple) o unacontraseña. De esta forma, evitaréis que si perdéis el móvil, os lo roban, etc. nadie pueda utilizar el dispositivo (a no ser que conozcan vuestra clave de acceso).

Para configurar estas opciones acceder a Ajustes > General > Bloqueo automático o Ajustes > General > Bloqueo con código.

2. Actualizar el sistema operativo de vuestro dispositivo. En repetidas ocasiones, os hemos comentado la importancia de tener actualizado tanto el sistema operativo del ordenador como todos los programas instalados en él. Con el smartphone debéis hacer lo mismo, mantenerlo siempre actualizado para corregir posibles fallos de seguridad. Para saber si está actualizado o no, acceder al contenido «Cómo actualizar vuestro iPhone».

3. Mantener actualizadas todas las aplicaciones instaladas en el iPhone. Las aplicaciones deben ser actualizadas para introducir nuevas funcionalidades y, muy importante, corregir los fallos de seguridad que se encuentran en ellas.

§ Cómo actualizar las aplicaciones en un iPhone

4. No instalar aplicaciones en el iPhone que no sean del Apple Store. Con esta medida, lo que se pretende es que aplicaciones que no hayan sido validadas por el equipo técnico de Apple, sean instaladas en vuestros smartphones, ya que podrían contener algún tipo de código malicioso.

5. Administra las aplicaciones instaladas. Si tenéis aplicaciones instaladas que no utilizáis, que consumen muchos recursos del dispositivo o que tienen demasiados permisos podéis eliminarlas de vuestro dispositivo.

§ Cómo eliminar aplicaciones en un iPhone

6. Configurar adecuadamente las conexiones inalámbricas para que sólo estén activadas cuando se vayan a utilizar.

§ Desde el menú Ajustes > Wi-Fi

§ Desde el menú Ajustes > General > Bluetooth

7. Realizar copias de seguridad de los datos que almacena vuestro iPhone. Apple os da dos opciones para realizar esta tarea: utilizar iCloud o iTunes. Al activar iCloud se pueden hacer copias de seguridad, pero además, se mantiene una copia de diversos datos del teléfono – favoritos, notas, fotos, documentos y datos, etc.- que se actualizan en tiempo real.

§ Cómo realizar una copia de seguridad

8. Activar la opción «Buscar mi iPhone», que permite localizar vuestro dispositivo en caso de pérdida o robo. Para configurar esta funcionalidad:Menú > Ajustes > iCloud > Buscar mi iPhone

Si queréis localizar vuestro iPhone, sólo tenéis que acceder con vuestra cuenta de Apple al servicio iCloud y a continuación entrar en «Buscar mi iPhone». Os recordamos que hay que tener activa la opción «Buscar mi iPhone» en el teléfono para que funcione.

Podréis localizar vuestro iPhone en un mapa, emitir un sonido o enviar un mensaje, bloquear el dispositivo de forma remota y borrar de forma remota los datos almacenados en él. Ésta última opción es la que recomendamos utilizar en caso de robo.

Para más información sobre las opciones de configuración de un iPhone, podéis consultar los siguientes enlaces:

§ Soporte técnico para el iPhone

Oficina de Seguridad del Internauta

sábado, 5 de mayo de 2012

Microsoft corregirá 23 vulnerabilidades en su próxima entrega de parches

Como es habitual mes con mes, el próximo martes los usuarios de diferentes productos de Microsoft deberán descargar nuevas actualizaciones de seguridad. El gigante de Redmond ha confirmado que el 8 de mayo solucionará un total de 23 vulnerabilidades con el lanzamiento de siete boletines.

El software estrella de la compañía, Windows, recibirá un total de cuatro boletines (dos de ellos de categoría crítica), los cuales tienen como fin corregir distintas vulnerabilidades que pueden ser aprovechadas para ejecutar código remoto y escalar privilegios en el sistema. Todas las versiones soportadas de Windows serán actualizadas, incluyendo las más recientes Server 2008 R2 y Windows 7.

Para Microsoft Office también se han dedicado el mismo número de boletines (uno de ellos es compartido con Windows) y en estos se incluyen múltiples correcciones que están relacionadas con fallos que permiten ejecutar código malicioso. En las versiones afectadas se encuentran Office 2003, 2007, 2010, Excel Viewer, Visio Viewer 2012 y Office Compatibility Pack SP2/SP3. Además, dos de estos boletines también serán lanzados para las versiones 2008 y 2011 de Office for Mac.

Dentro de las correcciones de uno de los boletines también se solventarán vulnerabilidades que afectan a .NET Framework y Silverlight.

Las nuevas actualizaciones se podrán descargar a partir del próximo martes por medio de Windows Update y el sistema de actualizaciones automáticas de Windows, por lo que les recomendamos a los usuarios de los productos afectados descargarlas en cuanto estén disponibles. Si bien hasta el momento no se han reportado exploits activos, lo cierto es que esto puede cambiar en cualquier momento, un caso reciente es un fallo de Office que fue corregido el mes pasado y comenzó a ser explotado por un troyano hace unos días.

miércoles, 21 de marzo de 2012

Un 12% de internautas españoles se conecta a la red de un vecino

«A la hora de conectarse mediante redes ajenas, la posibilidad de que el tráfico sea interceptado o descifrado es mayor que cuando se utiliza una conexión propia», advierte el informe.

Del universo de internautas, un 79,1% accede a internet por medio de una red inalámbrica, mientras que el 25,2 % lo hace desde una conexión pública. Para la elaboración del estudio, el Inteco entrevistó a 2.405 usuarios entre los meses de mayo y agosto de 2011. «Se ofrece un diagnóstico evolutivo del uso que los internautas españoles realizan de las tecnologías inalámbricas, así como las medidas de seguridad utilizadas y las incidencias sufridas», indica el documento.

Conectados en cualquier sitio

Según la investigación, el 44,8% de los usuarios que se conectan a redes inalámbricas lo hace siempre que lo necesita, «en cualquier lugar». El Inteco considera que dicha práctica «conlleva un mayor riesgo de seguridad si se utiliza la red con información confidencial». Por el contrario un 37% de usuarios solo se conecta si necesita realizar ciertas operaciones y un 18,2% solo si la red está protegida con contraseña.En cuanto a las medidas de seguridad adoptadas por los usuarios el 30,4% de ellos utiliza el sistema WPA/WPA2, sistemas seguros de protección, mientras que solo un 20,2% reconoció utilizar el estándar WEP, que es «equivalente a no tener protección». «Se debe destacar que el número de usuarios que, aunque desconoce el método, declara que su red se encuentra protegida asciende a un 34,2%».

A B C

miércoles, 15 de febrero de 2012

Windows, Internet Explorer y Office reciben nuevos parches HOY

HOY martes, coincidiendo con la celebración del Día de San Valentín, Microsoft lanza sus actualizaciones de seguridad correspondientes al mes de febrero. El gigante de Redmond publica nueve boletines de seguridad con el fin de solucionar 21 vulnerabilidades en diferentes productos, entre ellos lo más conocidos: Windows, Internet Explorer y Microsoft Office.

Sólo para Windows se dedicarán cinco boletines, de los cuales, tres de ellos han sido reportados por la compañía como críticos ya que corrigen diferentes problemas que pueden permitir a atacantes ejecutar código remoto. Cabe señalar que en esta ocasión todas las versiones del sistema operativo serán actualizadas, siendo -sorpresivamente- las versiones más recientes (Windows 7 y Windows Server 2008) las más afectadas.

Dentro de estas actualizaciones también serán liberados dos parches de seguridad de categoría crítica que afectan a las plataformas .NET Framework y Silverlight, así como a todas las versiones que actualmente están soportadas de Internet Explorer (6,7 8 y 9). La suite ofimática, Microsoft Office, sólo tiene programado un boletín de nivel “importante” que se encarga de solucionar una o más vulnerabilidades, que podrían ser explotadas para escalar privilegios en las aplicaciones Microsoft Visio Viewer 2010 y SharePoint Server 2010.

Además, como ya se ha hecho habitual, Microsoft también lanza una actualización de la herramienta de eliminación de software malicioso, wue ofrece a los usuarios una solución básica para identificar y eliminar diferentes amenazas de seguridad muy específicas que afectan a Windows, entre ellas Blaster, Sasser y Mydoom.

Todas estas actualizaciones están disponibles a partir de HOY, 14 de febrero, y se pueden descargar gratuitamente desde el sitio web de Windows Update o bien a través de la utilidad de actualizaciones automáticas que incorpora el sistema operativo. Como siempre, les recomendamos actualizar estas aplicaciones a la mayor brevedad posible para solucionar los fallos de seguridad reportados.

Adaptación de OpenSecurity

jueves, 9 de febrero de 2012

Contraseñas: más consejos útiles para evitar robos y accesos no autorizados

La razón: los ciberdelincuentes pueden tener ya tu dirección de email y la contraseña habitual, también pueden tener las respuestas a las preguntas de seguridad que, al igual que las claves, tienden a ser reutilizadas.Y esto no puede ser…

Nunca es buena idea utilizar la misma contraseña para acceder a múltiples páginas web, por lo que trata de tener una clave única para cada uno de los sitios a los que accedas. Aunque puede sonar complicado e imposible de recordar, a continuación, Rik Ferguson, Director de Investigación de Seguridad y Comunicación de Trend Micro para EMEA, te ofrece un sencillo método para lograrlo.

Primero, qué NO hacer:

§ No utilizar una palabra del diccionario

§ No emplear nombres, fechas de cumpleaños, edad, números de teléfono, nombres de mascotas, equipos de fútbol o cualquier otra cosa relacionada contigo.

§ No usar la misma contraseña para varios propósitos diferentes.

§ No compartir tus contraseñas nunca, con nadie.

Las herramientas de forzado de contraseñas utilizan ataques de diccionario y ataques de diccionario híbridos (donde las palabras del diccionario son modificadas automáticamente utilizando números comunes/sustituciones de caracteres). Por lo tanto, no basta con tomar una palabra del diccionario y cambiar sólo unas pocas letras por números (Por ejemplo: Password equivaldría a P455w0rd!), este tipo de contraseñas pueden ser descifradas en cuestión de minutos.

A continuación, veamos QUÉ se debe hacer:

Piensa en una frase que tú puedas recordar fácilmente, por ejemplo:

“Mötley Crüe y Adam and the Ants fueron las bandas de mi juventud”

Selecciona la letra inicial de cada una de esas palabras: MCAAATAWTSOMY

Ésta puede ser la base de la contraseña, pero ahora tenemos que asegurarnos de utilizar caracteres en mayúsculas y minúsculas, números y “caracteres especiales” como !£$&+

Por ejemplo, vamos a cambiar los primeros casos: MCaAatAwtSomY

Ahora cambia algunas de esas letras por números, tal vez la letra O por el cero: MCaAatAwtS0mY

A continuación puedes añadir los caracteres especiales, en el ejemplo cambiamos “and” por + y & , quedando: MC+A&tAwtS0mY

Como punto de interés especial, un carácter importante para incluir en las contraseñas (si tienes un teclado inglés) es el símbolo de la libra “£”, ya que es pasado por alto por muchas de las principales herramientas para forzar contraseñas, por lo que quizás podríamos terminar con: Mc+A&tAwTs0mY£

Una vez que se tiene una contraseña segura, necesitas idear una forma para diferenciarla en cada página que utilices. Por ejemplo, se podría poner la primera y última letra del nombre al comienzo y al final de la contraseña compleja, haciéndola única y fácil de recordar.

En cuanto a las preguntas de seguridad o aquellas para restablecer contraseñas, ésta es también una de las formas más comunes para acceder a una cuenta.

Si en algún momento te solicitan proporcionar respuestas a “Preguntas de Seguridad” considera si las respuestas son realmente seguras. Seguridad significa que tú eres la única persona que puede contestar a la pregunta. Si existe la posibilidad de crear tus propias preguntas, decántate por esta alternativa. Si estás obligado a responder a más preguntas estándares como “Primer Colegio” o “Primera Mascota” recuerda que la respuesta no tiene por qué ser la verdadera, ¡sólo tiene que ser algo que puedas recordar!

Mundo PC

viernes, 3 de febrero de 2012

Evite un divorcio o un despido: cuide lo que publica en la red

¿Alguna vez se ha preguntado si lo que usted publica en la Red puede llegar a influir en su reputación? O mejor aún, ¿usted es de los que piensa antes de compartir información personal en las redes sociales? Si la respuesta a estas preguntas es negativa, es tiempo de reflexionar y evitar publicar contenidos que puedan generarle inconvenientes a futuro.

Como parte de la celebración del día de la protección de datos en Internet, que tuvo lugar el pasado 28 de enero a nivel mundial, Microsoft presentó su más reciente informe sobre reputación en línea. A través de este estudio el gigante del software pretende dar a conocer algunas percepciones de los usuarios sobre el impacto de publicar ciertos contenidos en la Red.

Según el informe, solo el 44% de los adultos y niños de 8 a 17 años que fueron consultados, piensan en el impacto que pueden tener sus actividades en línea en su reputación personal a largo plazo. Así mismo, el estudio indica que es menos probable que las personas que no piensan en las consecuencias de sus actividades en la Red puedan controlar su reputación en línea o crear una influencia positiva a través de la información que publican.

“La reputación en línea tiene dos partes importantes: lo que el usuario publica y lo que otros publican sobre el usuario. Como muestra esta investigación, la gente no suele pensar en las consecuencias a largo plazo de su comportamiento y se olvidan que lo que termina en Internet puede durar toda la vida”, dice el texto de la investigación.

Por otro lado, el director de privacidad de Microsoft, Brendon Lynch, afirmó en el blog oficial de la compañía que, “la información tiene una presencia duradera en línea y puede afectar la vida de los usuarios de muchas maneras: desde conservar una relación de amistad hasta perder un nuevo trabajo”.

Respecto a los problemas que han tenido las personas por publicar o compartir cierta información en Internet, el estudio de Microsoft informa que el 49% de los adultos consultados aseguró que ha perdido algún amigo por sus actividades en línea, el 23% perdió su trabajo y el 22% tuvo que enfrentar el final de su matrimonio.

Frente a este panorama, Microsoft decidió sugerir algunos consejos para los usuarios que aún no han tenido grandes inconvenientes con sus publicaciones y que quieren proteger su reputación y sus relaciones personales.

1. Haga un monitoreo sobre su reputación: Busque su nombre y dirección de correo electrónico con regularidad en los motores de búsqueda.

2. Hable con sus hijos acerca de las consecuencias de compartir información personal en Internet.

3. Si alguien conocido está teniendo una mala influencia sobre su reputación en línea, ya sea subiendo alguna fotografía y etiquetándolo o compartiendo información que lo pueda comprometer, hable con él para que deje de hacerlo.

4. Ajuste su configuración de privacidad en las redes sociales para proteger la información que publica en su perfil.

A continuación los invitamos a consultar esta infografía publicada por Microsoft en donde se pueden observar algunos de los resultados de la investigación.

miércoles, 11 de enero de 2012

Microsoft lanza siete actualizaciones de seguridad en su boletín de enero de 2012

Como cada mes, Microsoft ha alertado de varias vulnerabilidades en sus productos y ha facilitado a los usuarios las actualizaciones para su corrección. En el boletín de Seguridad de este mes de enero destaca que solamente hay una vulnerabilidad crítica. Se trata de un problema identificado como MS12-004.

Microsoft ha explicado que la vulnerabilidad crítica afecta a Windows Media y podría permitir la ejecución de código de forma remota. En la descripción del problema Microsoft ha comentado: “Esta actualización de seguridad resuelve dos vulnerabilidades de las que se ha informado de forma privada en Microsoft Windows. Las vulnerabilidades podrían permitir la ejecución remota de código si un usuario abre un archivo especialmente diseñado”.

La compañía ha explicado que “un atacante que aprovechara estas vulnerabilidades podría conseguir el mismo nivel de derechos de usuario que el usuario local”. Con la actualización, Microsoft corrige estos problemas. Los usuarios de Windows deben instalar esta actualización para proteger sus equipos y después deberán reiniciar.

El resto de actualizaciones de Microsoft para este mes de enero hacen referencia a vulnerabilidades clasificadas como importantes. La primera es la MS12-001, que ha sido identificada como una vulnerabilidad en el kernel de Windows que podría permitir la omisión de características de seguridad, permitiendo a los atacantes dejar los equipos desprotegidos. Afecta a los sistemas Windows y también requiere que se reinicie.

La siguiente vulnerabilidad se ha identificado como MS12-02 y afecta al empaquetador de objetos, de forma que podría permitir la ejecución de código de forma remota. Como la anterior, afecta a los sistemas Windows y Microsoft ha comentado que puede requerir reiniciar los equipos. En tercer lugar está la vulnerabilidad MS12-03, relacionada con el tiempo de ejecución del cliente-servidor de Windows. En este caso, esta vulnerabilidad permite la elevación de privilegios, por lo que es necesario instalar la actualización en los sistemas Windows y reiniciar los equipos.

Las tres últimas vulnerabilidades son las identificadas como MS12-005, MS12-006 y MS12-007. Las dos primeras afectan a sistemas Windows. En concreto, se trata de una vulnerabilidad de Microsoft Word que puede permitir la ejecución de código por personas ajenas al sistema y una vulnerabilidad en SSL/TLS podría permitir la divulgación de información. En el caso de la MS12-007, Microsoft ha explicado que es una vulnerabilidad en la biblioteca AntiXSS que podría permitir la divulgación de información. En este caso los sistemas afectados son herramientas y software de programadores.

Es importante que los usuarios actualicen los sistemas que puedan verse afectados por estos problemas para mantener protegidos sus equipos.

CSO España